Questions about Android virus

- 01/01/19 2

- 30/10/18 1

- 22/10/18 1

- 03/10/18 1

- 23/01/18 1

Android virus is a term used to describe a group of malicious applications targeting Android smartphones and tablets. Based on the analysis held in 2018, Xender, Amber Weather Widget, Touchpal, Kitty Play, Z Camera, ES file explorer are the apps that can be downloaded from Google Play Store, but trigger aggressive ads that lead to Android virus infection. The infected device might exhibit a lock screen or encrypted data or pop-up messages and intrusive commercial content. The other typical symptom is aggressive redirects, which may feature pornographic content, warn the potential victim about rogue virus infections or display hoax prize giveaways. The best example of such behavior is the notorious virus, that affected millions of machines in latest years.

| Name | Android virus |

| Types of malware | Ransomware, Screen locker, Spyware, Adware, Trojan, Rootkit, Rogue apps |

| Danger level | High. Most of the Android virus versions are capable of locking the screen, stealing personal data and causing money loss |

| Symptoms | Locked screen, pushy ads, encrypted files, unusual system"s behavior, significant slowdown, increased telephone bill |

| Distribution method | Trojanized apps, text messages, Google Play store apps, file-sharing websites, malicious links |

| Malware list | Com.google.provision, Com.android.system.ui, Com.android.gesture.builder, Lastacloud virus, NotCompatiblev virus, Mazar malware, Smart cars-hacking Android malware, Gooligan malware, Ghost Push virus, HummingWhale virus, HummingBad virus, e, GhostCtrl virus, Invisible Man, LokiBot virus, Marcher Android Trojan, Tizi Android virus, Android Police Virus, Android ransomware, Android ransomware, Lockdroid ransomware, LeakerLocker ransomware, DoubleLocker ransomware, Matcher Trojan, Tizi spyware, vGhostCtrl, ExoBot, Xavier, 10001_1.jar, Rabbitfiles; Funnwebs.com; JavaTcmdHelper |

These cyber threats have been spreading around since 2015, but it seems that they won"t stop doing that in 2018. Two of the most widespread members of Android virus group showed up in November 2017. They are known as Matcher Trojan and Tizi spyware . The latter has initially been found in 2015 which has been around since 2015 and has been used to steal personal information from social media apps.

Among other recently discovered cyber threats, there is also DoubleLocker ransomware that emerged in October. It not only encrypts files on the targeted Android device but changes phone’s PIN. What is more, malware might also steal money from victims bank or PayPal account.

Beware that Android malware can now bypass Google"s security and pretend to be a useful app in the Play Store. That was revealed when one of its variants, LeakerLocker, was spotted spreading using this technique. Other versions, such as vGhostCtrl , can open the system"s backdoor and allow attackers to record victim"s audio/video files or steal important data.

In July 2017, researchers discovered a new version of Android malware known as “Invisible Man” which steals banking app data and other sensitive data. Thus, it only proves that Android users should pay attention to their devices" security.

In fact, almost all Android viruses are interested in getting personally identifiable information about the victim. Most often, this information includes credit card details, logins, and passwords.

Other variants cause less damage, such as sharing victim’s contact list, recording conversations, delivering unwanted pop-up ads, initiating redirects to various websites or infecting the device with other malware. According to cybersecurity research related to Android virus which has been held at the beginning of 2018, numerous apps distributed on Google Play Store can be infected with intrusive ads, which can be used for spreading more severe infections. Xender, Amber Weather Widget, Kitty Play, Touchpal, Z Camera are just a few examples.

You should also be careful with ES file explorer app, which claims to be able to boost Android"s battery life. Instead of being useful, this application may lock the screen and display disruptive Android ads that refuse to go away.

If you noticed that your tablet or phone is behaving oddly, you should not ignore these symptoms of the possible infection. If you have been dealing with slowdowns, suspicious alerts, redirects or received an increased telephone bill, you should check your device for malware because they are the main signs showing that you are infected. To remove Android virus, you can use the mobile version of .

Android virus reigns in 2017 and keeps evolving in 2018

Marcher Android Trojan, also known as ExoBot, is a banking malware that is known at least since 2013. Researchers reported about virus comeback in November 2017. The updated version of the malware included three hazardous components into one campaign: malware, credential phishing, and banking data theft. Security experts warn that this version of Android malware is more complicated and difficult.

Previously Marcher malware spread via SMS or MMS messages. However, crooks changed distribution method and sent a shortened link to a phishing via email in order to avoid detection. The recent campaign has been active at least since January 2017 and targeted customers of Austrian banks.

The malicious email includes a link to a fake Bank Austria website where users have to log in and enter their email address and phone number. Ten attackers send a victim a warning that he or she does not have the “Bank Austria Security App” installed on the phone and asks to download it from the provided link.

However, the installation of the malicious app requires altering security settings to download it from an unauthorized source. Malware requires lots of permissions that get attackers full access to the smartphone.

Once installed, a malicious app creates a legit-looking icon on the homes screen that looks similar to Bank Austria. After installing Marcher virus, victims are asked to enter their credit card information or other personally identifiable details whenever they open any applications.

According to the recent information, about 20,000 Android users may have suffered from this scam and installed ExoBot on their devices.

Google"s security firewall can be easily bypassed by malicious Android apps

The most of the Android viruses can be downloaded from the Google Play store, together with safely-looking apps. No matter how much effort Google puts while trying to protect users and prevent these malicious apps from bypassing their security, viruses find a way to this store. Recently, security experts reported about a list of over 75 applications infected with Xavier Android virus found on Google Play Store.

Recently, security experts reported about a list of over 75 applications infected with Xavier Android virus found on Google Play Store.

However, it’s not the only way how Android virus can infect the device. In February 2016, one of the variants was noticed spreading via text messages. Once inside the system, it enabled illegal connections.

In 2017, security experts reported about several variants of this malware using sophisticated social engineering techniques to infiltrate the device via trojanized apps. Therefore, you should be careful when installing third-party apps because they can be infected with the 10001_1.jar virus.

You can also get Rabbitfiles virus or similar malware from the third-party or file-sharing websites. Besides, Whatsapp ads and similar notifications can also result in problems related to your Android phone. It"s clear that 2017 means a new era for Android viruses. If in 2016, one in ten apps was infected, now this number continues growing.

Android virus is a deceptive software designed for Android operating system. There are many variants of the malware that targets smartphones, tablets and other devices running this OS. Typically, the virus locks the device and asks to pay money or call scammers for "help."

Android virus is a deceptive software designed for Android operating system. There are many variants of the malware that targets smartphones, tablets and other devices running this OS. Typically, the virus locks the device and asks to pay money or call scammers for "help."  In this picture, you can see messages displayed by FBI virus for Android users.

In this picture, you can see messages displayed by FBI virus for Android users.  Deceptive ads caused by Android virus. ⇦ ⇨

Deceptive ads caused by Android virus. ⇦ ⇨

Slide 1 of 3

Symptoms of the Android virus

Getting infected with Android virus is surely a frustrating experience. Pushy ads signal that there"s something wrong with your Android device. Security researchers highly recommend avoiding lottery-themed and similar ads that can start interrupting you once you start using your device.

Besides, you should pay attention to such signs as constant freezes on your device. If your phone or other Android-based device has started freezing up and stopping from functioning while you are browsing the Internet, you should install Android antivirus to check it.

Also, pay attention to your telephone bill and track the numbers. If you have started receiving an increased telephone bill , you should double check your month"s report. There is a high possibility that the infection has signed you up for some premium service. To save the money, you have to take care of Android virus removal on your device.

To prevent such threats, you should think about Android antivirus software. However, some experts claim that prevention of such malware does not require security apps because Android is safer than other operating systems, but they also agree that you need to think about prevention techniques to save yourself from such viruses.

Mobile viruses mostly spread via free third-party app stores

Android virus has been actively spread via third-party apps that have to be installed on the phone manually. However, new methods used for distributing this threat have started spreading around, and today you can get infected with this virus by clicking on the malicious link as well.

In most of the cases, people download this threat to their devices in a bundle with unlicensed or experimental apps that are actively promoted on Google Play store and similar locations.

To avoid this, we highly recommend you to download your apps only from legitimate app stores that check every program before they start promoting it. Google Play Store, Amazon and Samsung can be trusted in this case. Besides, even if you select any of these app stores, you should still double check the app before downloading it to your device because you can never know what kind of malware is hiding in it.

If you are interested in cyber security, you must have already heard about hackers who managed to add their malicious app to the Google Play store and collected more than 10.000 downloads before it was revealed. Also, it has been reported about affected websites that can download an infected app to your phone automatically.

To keep your device clean and ensure protection against Android virus, you should stop visiting suspicious/illegal sites and never click links that may show up for you while visiting them. Finally, we believe that it is time to think about mobile antivirus that could help people prevent installation of malicious apps, including Android malware.

The list of infected Android apps (malware list)

JavaTcmdHelper virus is one of the applications that cause issues on Android phones and can often be detected as dangerous by antivirus programs.

This application doesn"t show up on the phone or even in Settings or Application sections. However, users have reported about system messages stating that Javatcmdhelper is possibly dangerous. The message may also state about the app that behaves unusually or has privacy risks.

Java tcmd helper virus can be detected by your anti-malware tool or security app but the name depends on a particular virus database and may differ from program to program.

The most common heuristic name is Artemis!7123f6c80769 or Artemis!f580cadc3dc1. Because of this, it gets called Artemis/JavaTcmdHelper virus by various users.

To perform these commands, Android malware modifies the source code of the official Tesla app at first. Then, it shares victim"s username and password with the attackers and helps them steal the car. However, the virus, which was tested by Promon researchers, does not rely on any security vulnerabilities of the Tesla app. According to the company, it has to be installed manually with the help of social engineering and similar techniques.

However, the virus, which was tested by Promon researchers, does not rely on any security vulnerabilities of the Tesla app. According to the company, it has to be installed manually with the help of social engineering and similar techniques.

Unfortunately, getting rid of Ghost Push is almost impossible, even factory reset does not do the job, and reflashing firmware would be the only choice for users. However, the good news is that those who are using Nougat, Oreo, and Pie should feel relatively safe, as those versions of the Android OS are protected from this type of malware. Nevertheless, it does not mean that hackers will not create new variants that would defeat protections measures in the latest versions of Android.

Gooligan malware has corrupted over 86 applications, such as Youtube Downloader, Kiss Browser, Memory booster, Demo, Perfect Cleaner, Battery Monitor, System Booster, etc. It seems that all system performance and browser-related programs and gaming, as well as pornographic applications, risk becoming the carriers of Gooligan. Over 74% of all Android phones might be vulnerable to this new version of the virus.

After the infection process is complete, the malware roots the device and enables full access to install more malicious elements. Such activity is done for the sole purpose of stealing your personal information such as login data to banking accounts.

Interestingly, which hit the stage last year, provided a foundation for the current malware. Needless to say, the improved version is much more treacherous.

This malicious virus is an updated copy of HummingBad malware which is known for its massive attacks against Android users. Back in 2016 , this virus managed to wreak havoc on approximately 10 million Android devices. Recently, HummingBad appeared in a new form and a new name, and this time it is dubbed HummingWhale malware.

HummingWhale malware was apparently available on Google Play Store for a while in the form of 20 various applications, most of them being called Camera. Examples include Rainbow Camera, Whale Camera, Ice Camera, Hot Camera, and similar applications.

The malware used to set up a virtual machine on the infected device, stealthily install extra applications on the device and serve annoying advertisements for the user. Once the user closed an ad, the malware uploaded already installed shady program to the virtual machine to create a fake referrer ID, which is used to generate revenue.

. First discovered in February 2016, malware has already infected more than 10 million Android users. The malware had been spreading via “drive-by download attacks, ” and users got infected after visiting particular malicious websites. In the January 2017, malware has been spotted actively spreading again on Google Play store as HummingWhale application.

After infiltration, HummingBad malware gets access to the core of the smartphone’s operating system. Then, it starts delivering misleading ads and displaying alerts about necessary system updates. When users click on these advertisements, developers of the application generate revenue. However, it’s not the main problem.

Malware also gets full access to the infected device and can steal users’ private information, such as contacts, logins, credit card or banking information. For this reason, it’s crucial to remove HummingBad as soon as it shows up on the device.

Also known as Android.Lockdroid.E, malware spreads as a pornography app “Porn ‘O’ Mania”. The virus uses social engineering techniques to get admin rights of the infected device. It aims to achieve this goal by using fake package installation. As soon as the installation is completed, Lockdroid virus gets full access to the device and encrypts data.

What is more, it can change the PIN and lock the device. In this way, malware elimination might become difficult. Malware uses clickjacking technique and attacks smartphones and tablets with Android 5.0 or newer versions of the OS. According to the Google , this malicious app cannot be downloaded from the Google Play Store.

GhostCtrl virus exploits an Android vulnerability to help its owners to get control over the device. It showed up in the middle of 2017 when it was found attacking Israeli hospitals, but it is not considered a new virus. However, according to some of

However, according to some of the security experts, malware is not going to stop – soon it can become a ransomware-type threat as this virus has also been found to have some locking capability as well.

It spreads presenting itself as a legitimate app, such as WhatsApp and Pokemon Go. Once inside the system, GhostCtrl malware drops a malicious Android application package (APK) and opens the backdoor of the system to provide full access to the victim"s personal information, videos and audios. It can also reset passwords and call or send texts to the victim"s contacts.

Invisible Man. In July 2017, security experts discovered an updated and improved variant of Svpeng attacking banking app users in 23 countries. The virus spreads as a fake Flash Player app in the suspicious and insecure download websites. Fortunately, malware hasn"t made it to Google Play Store.

However, when users install this malicious app, they give administrator rights to the device. As a result, cyber criminals can control it via the Command and Control server.

The malicious program works a key-logger and collects credentials when a user logs in to the bank via a mobile app. Besides, Invisible Man malware can send and read messages, make and listen to phone calls, open phishing URLs, and collect various information. It also prevents victims from removing its administrative rights, so it"s removal becomes complicated.

In the middle of August 2017, malware researchers discovered LeakerLocker spreading via two apps available on Google Play Store. The malicious application was hiding under Wallpapers Blur HD” and “Booster & Cleaner Pro” apps.

One user"s installed one of these programs, malware locks device"s screen with a threatening message. According to it, this version of Android malware gained access to the sensitive data. If the victim"s don"t pay the ransom within 72 hours, all the information will be leaked.

However, security experts doubt that malware can cause such damage and recommend eliminating LeakerLocker from the device with security software.

In September 2017, malware researchers spotted a new version of the mobile malware. It spreads as a fake Adobe Flash update. After the attack, it locks the device by replacing the PIN. Then it launches data encryption and demands to pay 0.0130 Bitcoins to unlock the device and recover files.

Additionally, malware might also steal money from PayPal and banking accounts. Therefore, removal of the virus should be performed ASAP. However, non-routed device owners might need to factory-reset infected phones to unlock it. Routed device users can use the Android Debug Bridge (ADB) tool. Further, DoubleLocker removal has to be completed with security software.

LokiBot virus . Infostealer.Lokibot is a malicious application designed for Android smartphones. Once it gets on victim"s device, it becomes capable of sending SMS messages and replying to them, use mobile browsers, address particular URLs and install the SOCKS5 proxy.

As a result, the victim"s outgoing traffic can be redirected. The virus can also compose and display fake notifications for the user, prompting the victim to open a bank account. As soon as the victim does so, the virus loads a fake overlay of the login page and collects all login details that the victim enters into the provided fields.

The extent of this Trojan virus is growing rapidly, because it is being sold on dark web forums for approximately $2000, meaning that any wannabe-criminal can buy it and distribute it.

In October 2017, LokiBot malware became capable of becoming a ransomware virus. However, this feature becomes active only in case the victim detects Infostealer.LokiBot and attempts to delete it. The malicious app fails to apply encryption on victim"s files but displays a screen-locking message anyway. The “Go_Crypt” function doesn"t encrypt data but renames them anyway.

The screen-locking message says “Your phone is locked for viewing child p0rnography, ” and demands a payment of $100 within 48 hours. Otherwise, according to the virus, the case “will be handed over to the police.”

Marcher Android Trojan. Alternatively known as ExoBot, the virus is known since 2013. However, in November researchers reported on a massive campaign that started in January 2017. The virus aims at Bank Austria users and tricks them into installing fake “Bank Austria Security App.” The recent version of the Marcher virus uses clever social engineering techniques to steal sensitive users" information, including banking credentials, date of birth, name, and other personally identifiable information.

Marcher distribution campaign is complicated. It brings malware to the smartphone, tries phishing credentials and stealing banking information, and finally emptying the victim"s bank account. The biggest trick is that attackers use original Bank Austria design and interface. Users are advised to stay away from suspicious emails or SMS messages from this bank and check necessary information directly from the bank"s website without clicking provided links in the phishing email.

Google reported about Tizi malware in November 2017. The virus works as spyware and is designed to steal personal information from social media apps, including Facebook, LinkedIn, Skype, WhatsApp, etc. Malware might also record calls, access SMS, take pictures and complete many other tasks that put Android user"s privacy at risk.

Tizi virus might also get root access by exploiting system vulnerabilities or tricking a user into giving such permission during the installation of a malicious app. Some of the infected apps were available on Google Play Store in 2015. However, the majority of them are spreading via third-party apps. At the moment, Google reports that about 1.300 Android devices were infected with the spyware.

General Android virus removal guide

If your device is infected with Android virus, you can run into these problems:

- The loss of sensitive information. Malicious apps that are used to infect Android OS can collect different kinds of data. Such information includes contacts, logins, e-mail addresses and similar information that is important for attackers.

- Money loss. The most Android viruses are capable of sending messages to premium-rate numbers or subscribing users to premium services. This can lead you to the money loss and similar issues.

- Infiltration of malware. The android virus can try to take over your device and infect it with other malware. It can also cause annoying ads, pop-up alerts, and fake warning messages.

- Performance-related issues. When infected with such threat, you may notice system instability problems, slow downs, and similar problems.

If you think that your device is infected, we highly recommend you to scan it with or some other reliable Android virus cleaner. It will help you detect malicious files and other fraudulent components on your device. Sometimes viruses block security software in order to avoid their elimination. If that is the case, you should reboot your Android device into Safe Mode before launching your Android antivirus to disable third-party apps (and malware as well) from running:

- Find the power button and press it for a couple of seconds until you see a menu. Tap the Power off.

- Once you see a dialog window that offers you to reboot your Android to Safe Mode , select this option and OK .

If this failed to work for you, just turn off your device and then turn it on. Once it becomes active, try pressing and holding Menu , Volume Down , Volume Up or Volume Down and Volume Up together to see Safe Mode. If that doesn"t work, then search the phrase “How to put into Safe mode” and add your phone"s model. Then, follow the instructions.

You can also try to perform Android virus removal manually by uninstalling the malicious app yourself. However, you should be very careful when trying to do so because you may remove useful files and apps from your device. For manual Android virus removal, please follow these steps:

- Reboot your device into Safe Mode with the help of steps that are given above.

- When in Safe Mode , go to Settings . Once there, click on Apps or Application manager (this may differ depending on your device).

- Here, look malicious app(s) and uninstall all of them.

We also recommend turning off the option that allows installing apps that belong to unknown sources. For that, go to Settings -> Security . Once there, turn off this option.

The factory reset might be needed to remove Android malware

If nothing helps you remove Android malware from your phone or tablet, you should reset it to its factory settings. For that, you need to perform these steps:

- Click the

Compatible with Microsoft Windows

Supported versions

Compatible with OS X

Supported versions

What to do if failed?

If you failed to remove virus damage using Reimage, to our support team and provide as much details as possible.Reimage is recommended to remove virus damage. Free scanner allows you to check whether your PC is infected or not. If you need to remove malware, you have to purchase the licensed version of Reimage malware removal tool.

Отчего ваш мобильный телефон вдруг начал вести себя не так, как обычно, или вообще «зажил» своей «жизнью»? Возможно, оттого, что в нем поселилась вредоносная программа. Сегодня количество вирусов и троянов для Андроид растет в геометрической прогрессии. Почему? Да потому, что ушлые ребята-вирусописатели знают, что смартфоны и планшеты всё чаще используются нашими согражданами в качестве электронных кошельков, и делают всё, чтобы переместить средства со счетов владельцев в свой карман. Давайте поговорим о том, как понять, что мобильное устройство подхватило инфекцию, как удалить вирус с Андроида и обезопасить себя от повторных заражений.

Симптомы вирусного заражения Android-устройства

- Гаджет включается дольше, чем обычно, тормозит или внезапно перезагружается.

- В истории SMS и телефонных звонков есть исходящие сообщения и вызовы, которых вы не совершали.

- Со счета вашего телефона сами по себе списываются деньги.

- На рабочем столе или в браузере отображается реклама, не связанная с каким-либо приложением или сайтом.

- Сами по себе устанавливаются программы, включается Wi-Fi, Bluetooth или камера.

- Пропал доступ к электронным кошелькам, мобильному банку или по неизвестным причинам уменьшилась сумма на счетах.

- Кто-то завладел вашим аккаунтом в социальных сетях или мессенджерах (если используются на мобильном устройстве).

- Гаджет заблокирован, а на экране отображается сообщение, что вы что-то нарушили и должны заплатить штраф или просто перевести кому-то деньги за разблокировку.

- Внезапно перестали запускаться приложения, пропал доступ к папкам и файлам, заблокировались какие-либо функции устройства (например, не нажимаются кнопки).

- При запуске программ выскакивают сообщения, вроде «в приложении com.android.systemUI произошла ошибка».

- В списке приложений появились неизвестные иконки, а в диспетчере задач — неизвестные процессы.

- Антивирусная программа информирует вас об обнаружении вредоносных объектов.

- Антивирусная программа самопроизвольно удалилась с устройства или не запускается.

- Батарея телефона или планшета стала разряжаться быстрее, чем всегда.

Не все из этих симптомов стопроцентно указывают на вирус, но каждый является поводом немедленно просканировать устройство на предмет заражения.

Самый простой способ удаления мобильного вируса

Если гаджет сохранил работоспособность, проще всего убрать вирус с помощью установленного на Android антивируса. Запустите полное сканирование флеш-памяти телефона, при обнаружении вредоносного объекта выберите опцию «Удалить», сохранив обезвреженную копию в карантине (на случай, если антивирус обознался и принял за вирус что-то безопасное).

К сожалению, этот способ помогает примерно в 30-40% случаев, поскольку большинство вредоносных объектов активно сопротивляется своему удалению. Но управа существует и на них. Далее мы рассмотрим варианты действий, когда:

- антивирус не запускается, не обнаруживает или не удаляет источник проблемы;

- вредоносная программа после удаления восстанавливается;

- устройство (или его отдельные функции) заблокированы.

Удаление вредоносной программы в безопасном режиме

Если вам не удается почистить телефон или планшет в обычном режиме, попытайтесь это сделать в безопасном. Основная масса вредоносных программ (не только мобильных) не проявляет в безопасном режиме никакой активности и не препятствует уничтожению.

Для загрузки устройства в безопасном режиме нажмите кнопку включения/выключения, установите палец на «Отключить питание» и держите его до тех пор, пока не появится сообщение «Переход в безопасный режим». После этого нажмите ОК.

Если у вас старая версия Android — 4.0 и ниже, выключите гаджет обычным способом и снова включите. При появлении на экране логотипа Android одновременно нажмите клавиши увеличения и уменьшения громкости. Удерживайте их, пока аппарат не загрузится полностью.

Находясь в безопасном режиме, просканируйте устройство антивирусом. Если антивируса нет или он по каким-то причинам не запускается, установите (или переустановите) его из Google Play.

Таким способом успешно удаляются рекламные вирусы типа Android.Gmobi 1 и Android.Gmobi.3 (по классификации Dr. Web), которые закачивают на телефон различные программы (с целью накрутки рейтинга), а также показывают на рабочем столе баннеры и объявления.

Если у вас есть права суперпользователя (root) и вы точно знаете, что именно вызвало проблему, запустите файловый менеджер (например, Root explorer), пройдите по пути расположения этого файла и удалите его. Чаще всего мобильные вирусы и трояны помещают свое тело (исполняемые файлы с расширением.apk) в каталог system/app.

Для перехода в нормальный режим просто перезагрузите устройство.

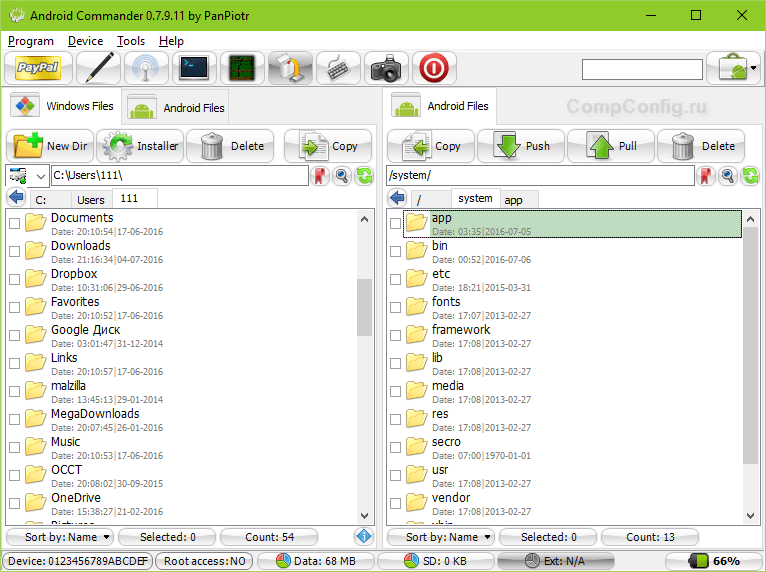

Удаление мобильных вирусов через компьютер

Удаление вирусов на телефоне через компьютер выручает тогда, когда мобильный антивирус не справляется со своей задачей даже в безопасном режиме или функции устройства частично заблокированы.

Удалить вирус с планшета и телефона, используя компьютер, тоже возможно двумя способами:

- с помощью антивируса, установленного на ПК;

- вручную через файловый менеджер для Андроид-гаджетов, например, Android Commander.

Используем антивирус на компьютере

Для проверки файлов мобильного устройства антивирусом, установленным на компьютере, подключите телефон или планшет к ПК USB-кабелем, выбрав способ «Как USB-накопитель».

Следом включите USB.

Следом включите USB.

После этого в папке «Компьютер» на ПК появятся 2 дополнительных «диска» — внутренняя память телефона и SD-карта. Для запуска сканирования откройте контекстное меню каждого диска и кликните «Проверить на вирусы».

Удаляем зловреда через Android Commander

Android Commander — программа для обмена файлами между мобильным андроид-гаджетом и ПК. Запускаясь на компьютере, она предоставляет владельцу доступ к памяти планшета или телефона, позволяет копировать, перемещать и удалять любые данные.

Для полноценного доступа ко всему содержимому андроид-гаджета необходимо заранее получить root-права и включить отладку по USB. Последняя активируется через сервисное приложение «Параметры» — «Система» — «Параметры разработчика».

Далее подключите гаджет к ПК как USB-накопитель и запустите с правами администратора Android Commander. В нем, в отличие от проводника Windows, отображаются защищенные системные файлы и каталоги ОС Андроид — так же, как, например, в Root Explorer — диспетчере файлов для root-пользователей.

В правой половине окна Android Commander показаны каталоги мобильного устройства. Найдите в них исполняемый файл приложения (с расширением.apk), которое вызывает проблему, и удалите его. Как вариант — скопируйте подозрительные папки с телефона на компьютер и просканируйте каждую из них антивирусом.

Что делать, если вирус не удаляется

Если вышеописанные операции ни к чему не привели — вредоносная программа по-прежнему дает о себе знать, а также если операционная система после очистки перестала нормально функционировать, придется прибегнуть к одной из радикальных мер:

- сбросу с восстановлением заводских настроек через системное меню;

- hard reset через меню Recovery;

- перепрошивке аппарата.

Любой из этих способов приведет устройство к состоянию как после покупки — на нем не останется никаких пользовательских программ, личных настроек, файлов и другой информации (данных об SMS, звонках и т. п.). Также будет удалена ваша учетная запись Google. Поэтому если есть возможность, перенесите телефонную книгу на SIM-карту и скопируйте платные приложения и другие ценные объекты на внешние носители. Желательно сделать это вручную — без использования специальных программ, чтобы случайно не скопировать вирус. После этого приступайте к «лечению».

Восстанавливаем заводские настройки через системное меню

Этот вариант самый простой. Им можно воспользоваться тогда, когда функции операционной системы и сам аппарат не заблокированы.

Зайдите в приложение «Параметры», откройте раздел «Личные» — «Резервное копирование» и выберите «Сброс с восстановлением заводских настроек».

Hard reset через Recovery-меню

«Жесткий» сброс настроек поможет справиться со зловредом, если он не удаляется ни одним из перечисленных способов или заблокировал вход в систему. К нашей радости, доступ к меню Recovery (восстановления системы) при этом сохраняется.

Вход в Recovery на разных телефонах и планшетах осуществляется по-своему. На одних для этого нужно удерживать при включении клавишу «Громкость+», на других — «Громкость-«, на третьих — нажать специальную утопленную кнопку и т. д. Точная информация содержится в инструкции к аппарату.

В меню Recovery выбираем опцию «wipe data/factory reset» либо просто «factory reset».

Перепрошивка

Перепрошивка

Перепрошивка — это по сути переустановка ОС Андроид, такая же крайняя мера, как переустановка Windows на компьютере. К ней прибегают в исключительных случаях, например, когда некий китайский вирус внедрен непосредственно в прошивку и обитает на устройстве с момента его «рождения». Одним их таких вредоносов является шпионская программа android spy 128 origin.

Для перепрошивки телефона или планшета потребуются root-права, дистрибутив (сама прошивка), программа инсталляции, компьютер с USB-кабелем или SD-карта. Помните, что для каждой модели гаджета выпускаются свои, индивидуальные версии прошивок. Вместе с ними обычно находятся и инструкции по установке.

Как избежать вирусного заражения Android-устройств

- Устанавливайте мобильные приложения только из проверенных источников, откажитесь от взломанных программ.

- Обновляйте устройство по мере выпуска апдейтов системы — в них разработчики закрывают уязвимости, которые используют вирусы и трояны.

- Установите мобильный антивирус и держите его всегда включенным.

- Если гаджет служит вам кошельком, не позволяйте другим людям выходить с него в Интернет или открывать на нем непроверенные файлы.

— Дорогой, тебе надо провериться.Мне неловко говорить, но я, кажется, где-то подхватила… рекламный баннер.

Да, именно так честно нужно признаться любимому, что в ваш смартфон или планшет попал вирус. Коллективное заражение происходит не только где-то там в интернетах, а прямо в вашей домашней сети. В я уже говорил об опыте борьбы с рекламными вирусами и баннерами, а сегодня дополню признаками заражения и ещё одним печальным опытом с хорошим концом. Самый сложный вариант удаления баннеров и вирусов — при проникновении вируса в систему я описал в третьем посте —

Часть третья. Баннер на Андроиде. Признаки заражения

Встречали такие баннеры? Как узнать, что что-то не так в вашем любимом смартфоне или планшете? Вот некоторые признаки, которые помогут определить заражение вашего устройства. Признаков может быть гораздо больше, но вот частые для настоящего времени и те, которые мне встречались более двух раз.

Часть четвёртая. Как я блокировал рекламный баннер

Итак, появилась назойливая реклама — баннеры, всплывающие окна на весь экран, переходы на страницы платных подписок. Гугл стал ругаться на трафик, исходящий из моей сети. Что я сделал? Данный опыт лишь мой и не является инструкцией к применению.

Примечание. Как источник заражения или как дырявое приложение встречались ещё и такие: Caivs, slowly,Менеджер шрифтов, patriotic и др.

Данное лечение сработало на 3-х аппаратах. Примечательно, что аппараты Asus, Samsung у меня не пострадали. Удивительно, что даже жуткий Fly не «заболел», но он уже по был инвалидом прямо на конвеере. Возможно, что относится данная проблема к китайским аппаратам с Android 4.4 kitkat.

В следующих постах продолжу рассказывать историю борьбы против навязчивой рекламы. Следите за обновлениями, спрашивайте, комментируйте, делитесь мнениями. Удачи!